SAP-Sicherheit auf dem Prüfstand

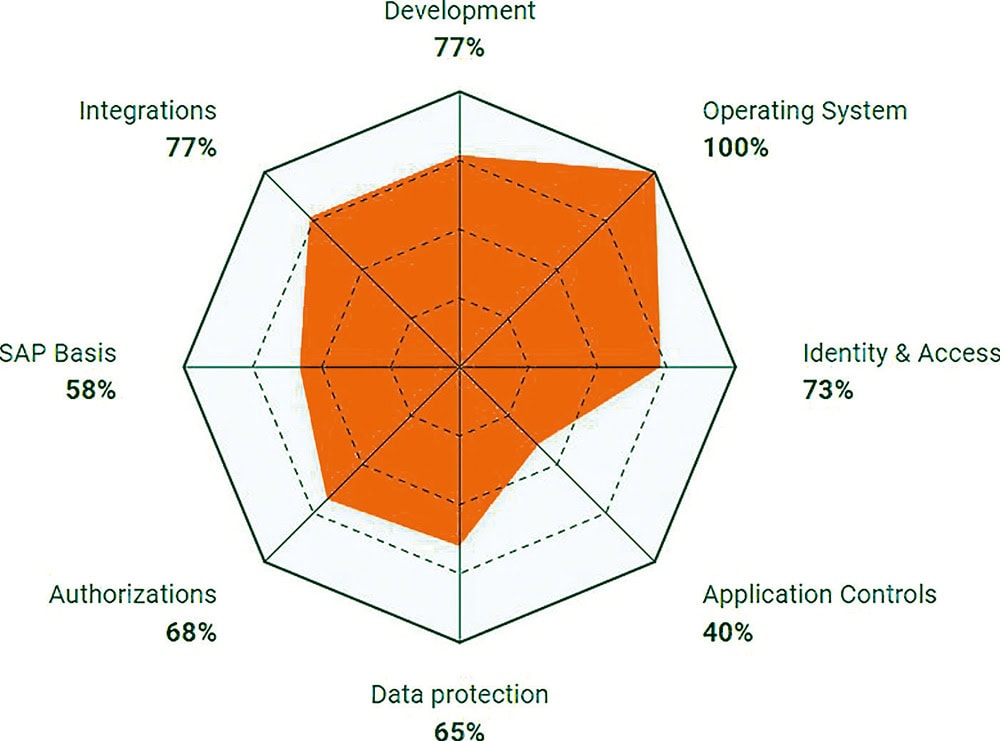

Wie sicher sind SAP-Systeme weltweit? Der Cybersecurity Resilience Index for SAP liefert darauf eine datenbasierte Antwort: Er gibt den durchschnittlichen Prozentsatz der konformen Prüfungen pro Verantwortungsbereich über Tausende von SAP-Systemen im Kundenstamm von SecurityBridge an. Das IT-Security-Unternehmen sichert mittlerweile 8000 SAP-Systeme weltweit; der Index spiegelt daher ein annähernd repräsentatives Bild der Sicherheitslage in allen SAP-Systemen weltweit wider.

Die meisten Verantwortungsbereiche liegen zwischen 58 und 77 Prozent. Dies deutet auf ein insgesamt solides Sicherheitsprogramm in Bereichen hin, die direkt mit Anwendungskontrollen und -konfiguration zusammenhängen. Erhebliche Schwankungen gibt es hingegen in den Bereichen Governance und Integration. Einen Index von 100 Prozent findet SecurityBridge im Bereich „Betriebssysteme“ – auf Host-Ebene sind Systemhärtung und Kontrollen demnach ausgereift, werden konsequent durchgesetzt und intensiv geprüft. 77 Prozent im Bereich „Entwicklung (Code-Vulnerability)“ deuten auf etablierte Praktiken für sichere Entwicklung hin. Dies verringert die Angriffsfläche durch benutzerdefinierte Abap- und Repository-Änderungen und ist ein positiver Indikator für langfristige Risikominderung.

Ebenfalls 77 Prozent im Bereich „Integration“ dokumentieren eine erhebliche Absicherung der Schnittstellen (RFC, HTTP, TCP/IP), was das Risiko einer lateralen Bewegung über systemübergreifende Kanäle verringert. „Identität“ und „Zugriff“ mit 73 Prozent spiegeln eine solide IAM-Situation wider, mit zuverlässigen Prozessen für Neueinstellungen, Versetzungen und Austritte sowie Authentifizierungskontrollen. Teams verwalten demnach ihre Konten aktiv und reduzieren verwaiste bzw. solche mit privilegiertem Zugriff.

Falsch verwaltete Berechtigungen

Am unteren Ende der Skala liegen die Bereiche „Berechtigungen“ (68 Prozent) und „Datenschutz“ (65 Prozent) – Risikobereiche, die eigentlich hohe Priorität genießen sollten, da falsch verwaltete Berechtigungen und die Offenlegung sensibler Daten häufige Angriffsvektoren für Sicherheitsverletzungen sind. Lücken bei der Berechtigungskontrolle stehen in engem Zusammenhang mit den Angriffswegen von Angreifern, die sich von einfachen Benutzern zu erhöhten Berechtigungen hocharbeiten. Der Datenschutzwert spiegelt direkt das Risiko im Hinblick auf die DSGVO und andere Vorschriften sowie die potenzielle Gefahr von Datenexfiltration wider. Er signalisiert ein anhaltendes Risiko, wenn

Zugriffskontrollen und Überwachung für sensible Daten nicht konsequent durchgesetzt werden.

Schwachstelle SAP-Basis

Der Bereich „SAP-Basis“, der als Governance- und Konfigurationsebene allen anderen Kontrollen zugrunde liegt, weist mit 58 Prozent den niedrigsten Wert auf. Schwachstellen in diesem Bereich können die Protokollierung, die Audit-Bereitschaft und die allgemeine Systemabsicherung untergraben und so eine Lücke in der Sichtbarkeit von Fehlkonfigurationen über den gesamten Stack hinweg schaffen. Der Wert deutet auf häufige Fehlkonfigurationen oder langsame Behebungszyklen hin, die die Reaktionsfähigkeit bei Vorfällen und die forensischen Fähigkeiten beeinträchtigen können. Der unmittelbare Fokus sollte – den Ergebnissen folgend – auf Berechtigungen, Datenschutz und SAP-Basis liegen. Risikobehaftete oder ungenutzte Berechtigungsprofile sollten überprüft bzw. bereinigt sowie Least-Privilege-Modelle umgesetzt werden.

SecurityBridge empfiehlt außerdem richtliniengesteuerte Korrekturmaßnahmen und eine kontinuierliche Überwachung auf ungewöhnliche Berechtigungserweiterungen.

Beim Datenschutz sollten Unternehmen strengere Datenzugriffskontrollen durchführen, auf Verschlüsselung bei Speicherung und Übertragung umsteigen sowie robuste Data-Loss-Prevention- Maßnahmen implementieren (und überwachen), um das Risiko von Datenexfiltration zu verringern. Die SAP-Basis ist gut beraten, Härtungsmaßnahmen zu verschärfen, Fehlkonfigurationen zu beheben und sicherzustellen, dass Audit-Protokolle aktiviert und aufbewahrt werden. (Quelle: SecurityBridge)