La seguridad de SAP, a prueba

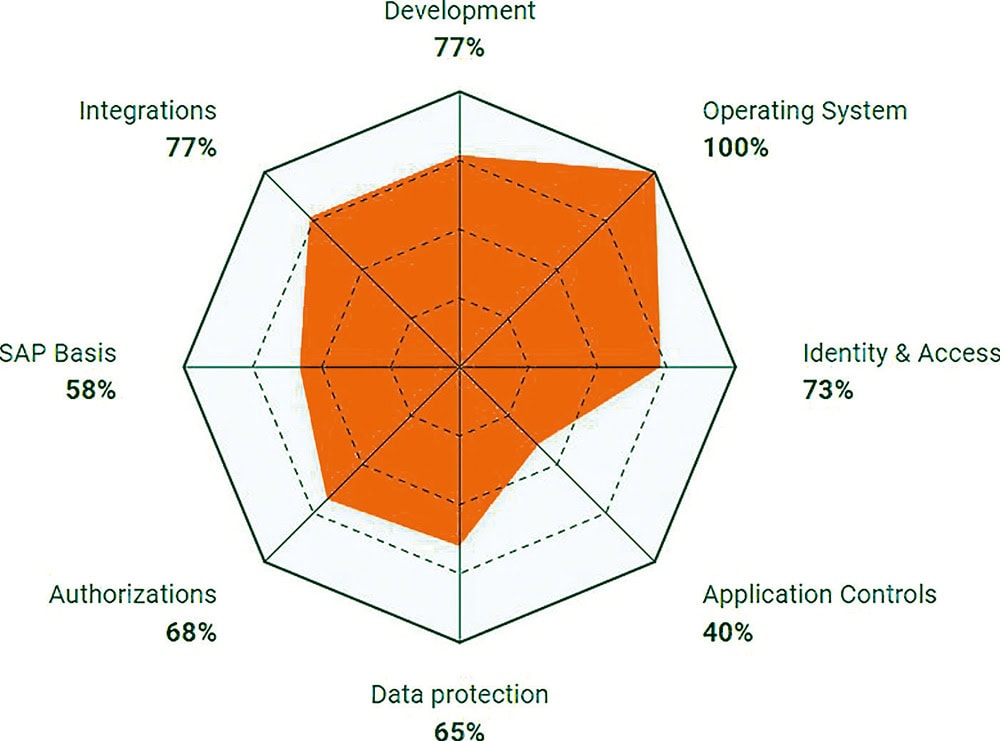

¿Hasta qué punto son seguros los sistemas SAP en todo el mundo? El Índice de Resistencia de Ciberseguridad para SAP proporciona una respuesta basada en datos a esta pregunta: indica el porcentaje medio de comprobaciones conformes por área de responsabilidad en miles de sistemas SAP de la base de clientes de SecurityBridge. En la actualidad, la empresa de seguridad informática protege 8.000 sistemas SAP en todo el mundo, por lo que el índice refleja una imagen aproximadamente representativa de la situación de la seguridad en todos los sistemas SAP del mundo.

La mayoría de las áreas de responsabilidad se sitúan entre el 58% y el 77%. Esto indica un programa de seguridad globalmente sólido en las áreas directamente relacionadas con los controles y la configuración de las aplicaciones. Sin embargo, hay fluctuaciones significativas en las áreas de gobernanza e integración. SecurityBridge encontró un índice del 100% en el área de „sistemas operativos“: a nivel de host, el endurecimiento y los controles del sistema son, por tanto, maduros, se aplican de forma coherente y se prueban intensamente. El 77% en el área de „Desarrollo (vulnerabilidad del código)“ indica prácticas establecidas para un desarrollo seguro. Esto reduce la superficie de ataque a través de cambios personalizados de abap y repositorios y es un indicador positivo para la mitigación de riesgos a largo plazo.

Asimismo, el 77% en el área de „Integración“ documenta un nivel significativo de seguridad de las interfaces (RFC, HTTP, TCP/IP), lo que reduce el riesgo de movimiento lateral a través de canales entre sistemas. „Identidad“ y „Acceso“, con un 73%, reflejan una situación sólida de IAM, con procesos fiables para nuevas contrataciones, transferencias y salidas, así como controles de autenticación. Los equipos gestionan activamente sus cuentas y reducen las cuentas huérfanas y de acceso privilegiado.

Autorizaciones gestionadas incorrectamente

En el extremo inferior de la escala se encuentran las áreas de „permisos“ (68%) y „protección de datos“ (65%), áreas de riesgo que en realidad deberían gozar de alta prioridad, ya que los permisos gestionados incorrectamente y la divulgación de datos sensibles son vectores de ataque frecuentes para las violaciones de la seguridad. Las lagunas en el control de las autorizaciones están estrechamente relacionadas con las vías de ataque de los agresores que van ascendiendo desde simples usuarios hasta autorizaciones elevadas. La puntuación de privacidad refleja directamente el riesgo en términos de GDPR y otras normativas, así como la amenaza potencial de exfiltración de datos. Señala un riesgo continuo si

Los controles de acceso y la supervisión de los datos sensibles no se aplican de forma coherente.

Punto débil de SAP Basis

El área „SAP Basis“, que es la capa de gobernanza y configuración subyacente a todos los demás controles, tiene la puntuación más baja con un 58%. Las vulnerabilidades en esta área pueden socavar el registro, la preparación para auditorías y la garantía general del sistema, creando una brecha en la visibilidad de las configuraciones erróneas en toda la pila. La puntuación indica errores de configuración frecuentes o ciclos de corrección lentos, que pueden afectar a la respuesta ante incidentes y a las capacidades forenses. Basándose en los resultados, la atención debe centrarse inmediatamente en las autorizaciones, la protección de datos y SAP Basis. Deben revisarse o limpiarse los perfiles de autorización arriesgados o no utilizados e implantarse modelos de mínimo privilegio.

SecurityBridge también recomienda medidas correctoras basadas en políticas y una supervisión continua para detectar ampliaciones de autorización inusuales.

En lo que respecta a la protección de datos, las organizaciones deben implantar controles de acceso a los datos más estrictos, pasar a la encriptación para el almacenamiento y la transmisión, e implantar (y supervisar) medidas sólidas de prevención de la pérdida de datos para reducir el riesgo de exfiltración de datos. Se recomienda a SAP Basis que refuerce las medidas de refuerzo, corrija los errores de configuración y garantice la activación y conservación de los registros de auditoría. (Fuente: SecurityBridge)