Tests d'intrusion SAP : des points aveugles au cœur de l'informatique

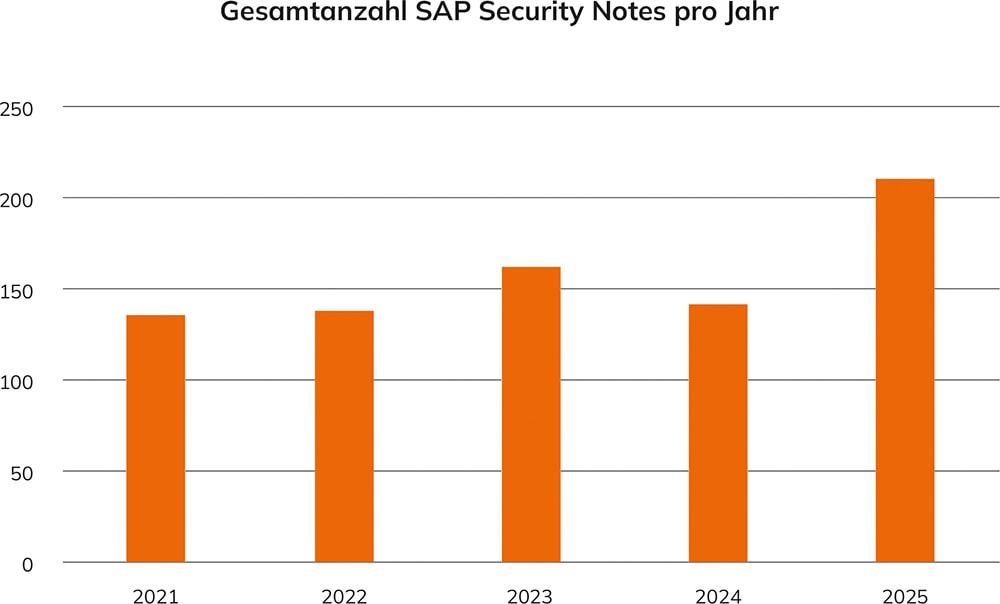

Le paysage actuel des menaces ne laisse aucun doute : les cyber-attaques sont un danger omniprésent pour les entreprises de toutes tailles. Selon le rapport de situation du BSI sur la sécurité informatique en Allemagne en 2025, la situation est tendue et -offre aux pirates la possibilité de s'attaquer surtout aux petites et moyennes entreprises en raison de surfaces d'attaque encore trop mal protégées. Cette tendance se reflète également dans l'environnement SAP : une analyse des avis de sécurité publiés chaque mois montre en 2025 une nette augmentation des vulnérabilités, ce qui souligne la surface d'attaque croissante des applications SAP. En réponse à cette situation cybernétique tendue, la plupart des organisations ont renforcé leurs mesures de défense : l'authentification à facteurs multiples, les systèmes de détection des points finaux et la gestion de la sécurité de l'information comme exemples de mesures de sécurité modernes sont connus et font désormais partie du répertoire standard. Mais au milieu de ces efforts, il existe un dangereux point aveugle : l'environnement système SAP. Alors que le réseau et l'infrastructure informatique classique sont méticuleusement contrôlés, le système qui gère les données financières et personnelles, les plans de production et les informations sur les clients reste souvent une boîte noire.

Négligence de la sécurité SAP

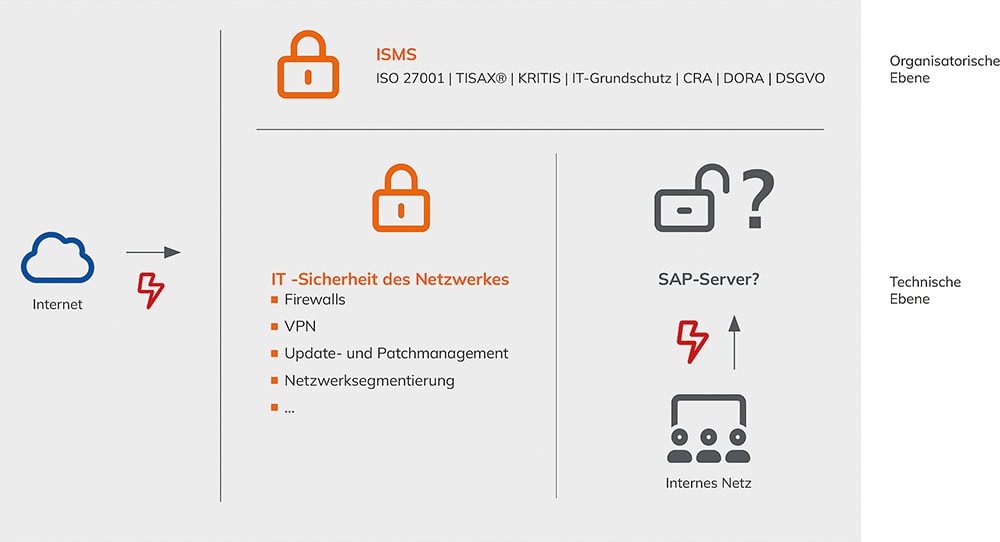

Les raisons sont généralement d'ordre organisationnel. La sécurité SAP tombe souvent dans une faille de compétence : L'équipe de sécurité informatique manque de connaissances spécialisées sur l'architecture propriétaire, tandis que l'équipe SAP se concentre sur la stabilité plutôt que sur les simulations d'attaques. A cela s'ajoute un sentiment de sécurité trompeur qui considère les systèmes SAP comme des monolithes internes et cloisonnés. Cette hypothèse ignore la -réalité des paysages modernes interconnectés via des services web et des connexions au cloud. Un pentest réseau classique ne suffit pas : Les scanners standard ne vérifient que la machine hôte, mais ne comprennent pas la couche d'application SAP complexe avec ses protocoles propriétaires comme Remote Function Call (RFC) ou Dynamic Information and Action Gateway (DIAG). Si, en outre, les systèmes de développement, de test ou techniques connectés tels que Solution Manager, Focused Run, Governance, Risk and Compliance, etc. sont exclus de la portée des tests, un vecteur d'attaque décisif n'est pas pris en compte.

Vecteurs d'attaque typiques

Les types d'attaques contre les systèmes SAP peuvent être classés d'une part dans le cryptage des serveurs dans le but d'extorquer une rançon, et d'autre part dans les attaques d'initiés. Ces deux modes opératoires sont surtout dangereux en raison de leur rapidité : un rapport d'Onapsis et de SAP montre que les attaques contre les applications SAP critiques sont en augmentation et surviennent souvent dans les 72 heures suivant la publication d'un correctif de sécurité. Les attaquants utilisent toujours des points faibles typiques. Les systèmes SAP non patchés constituent un vecteur d'attaque particulièrement fréquent. Bien que SAP publie chaque deuxième mardi du mois des avis de sécurité dans le cadre du Patch Day, les mises à jour ne sont pas appliquées rapidement dans de nombreuses entreprises. Les systèmes restent ainsi ouverts aux exploits connus pendant des semaines, voire des mois. Les interfaces RFC insuffisamment sécurisées sont également critiques. Si un système de développement ou de test moins protégé est d'abord compromis, les attaquants peuvent accéder latéralement aux systèmes de production via ces connexions et y exécuter des fonctions.

À cela s'ajoutent des concepts d'autorisation déficients : Il existe encore des utilisateurs standard comme SAP* ou DDIC avec des mots de passe faibles ou inchangés, ainsi que des utilisateurs de dialogue ou de système surprivilégiés. De tels comptes sont utilisés de manière ciblée pour étendre progressivement les droits jusqu'au contrôle complet du système. Le code personnalisé non sécurisé constitue également une porte d'entrée, par exemple en raison de l'absence de contrôles d'autorisation ou de la vulnérabilité aux injections de code. Les mots de passe restent également un problème permanent, car les longues périodes de validité, les procédures de hachage faibles et les réutilisations facilitent la prise de contrôle des comptes d'utilisateurs.

Pour aborder les risques de manière proactive, un test d'intrusion traditionnel ne suffit pas. La SAP Secure Operations Map offre un modèle clair pour comprendre les différents niveaux de sécurité.

Tests d'intrusion SAP

Les pentests classiques ne couvrent en général que le niveau le plus bas de l'infrastructure informatique. Or, les points faibles et les points d'attaque décisifs se situent généralement dans les niveaux supérieurs, spécifiques aux systèmes et aux applications, qui constituent souvent une boîte noire pour les personnes extérieures. Un test d'intrusion SAP commence donc de manière ciblée là où les contrôles classiques s'arrêtent et analyse les services et protocoles spécifiques à SAP tels que la passerelle, le serveur de messages ou l'Internet Communication Framework, ainsi que la sécurité de la communication DIAG et RFC. En outre, la sécurité des applications est testée en examinant les transactions standard, les applications Fiori et les services web pour détecter les possibilités de manipulation et les accès non autorisés. L'accent est également mis sur le concept d'autorisation, qui est systématiquement analysé pour déterminer les autorisations critiques et les chemins potentiels d'extension des droits. Le code Abap personnalisé est également examiné, tant manuellement qu'à l'aide d'outils spécialisés, afin de détecter les points faibles tels que l'injection de code ou l'absence de contrôle d'autorité. En complément, la configuration du système, en particulier les paramètres de profil importants pour la sécurité, est vérifiée quant à sa conformité avec les meilleures pratiques de SAP et les recommandations de DSAG. Un autre avantage réside dans la profonde compréhension du monde SAP par les testeurs. Ils savent où se trouvent les configurations cachées, comment les processus commerciaux peuvent être manipulés et quels paramètres par défaut représentent un risque. Cette focalisation sur le métier permet de découvrir des points faibles qui restent invisibles pour les scanners et les experts en sécurité généraux. Les directives réglementaires telles que Nis2 ou Kritis exigent une approche globale et démontrable de la sécurité, ce que le test d'intrusion isolé ne peut pas faire seul.

Une stratégie de sécurité SAP globale va plus loin et comprend un développement logiciel sécurisé dans le cadre d'un cycle de vie de développement logiciel sécurisé. La sécurisation de la chaîne d'approvisionnement gagne également en importance, en particulier dans les secteurs critiques où la dépendance vis-à-vis de partenaires externes comporte des risques considérables. Cette approche est complétée par une surveillance continue qui, à l'aide d'un système SIEM central, enregistre et évalue les événements liés à la sécurité dans l'ensemble du système. Enfin, l'utilisation croissante de solutions en nuage nécessite un examen particulier, car leurs exigences de sécurité et leurs scénarios de menaces diffèrent en de nombreux points des systèmes classiques sur site. (Source : Abat)

Un système SAP sécurisé en quatre étapes

Une approche stratégique en quatre étapes claires permet de se lancer dans la sécurisation proactive de l'environnement SAP.

Définir la portée : Identification des systèmes les plus critiques, généralement les systèmes ERP ou S/4-Hana en production, ainsi que des acteurs techniques tels qu'un Solution Manager en production.

Choisir le bon partenaireLes pentests SAP nécessitent des connaissances spécialisées. Il est donc nécessaire de disposer d'un savoir-faire SAP qui va au-delà du pentesting réseau général.

Évaluation des résultats basée sur les risques : Un rapport pertinent doit présenter les résultats techniques de manière détaillée et les classer par ordre de priorité. Il est ainsi possible de se concentrer sur les points faibles qui représentent le plus grand danger pour l'exploitation opérationnelle.

Mettre en œuvre des mesures de manière durable : Un pentest est un instantané qui permet d'améliorer rapidement la sécurité à moindre coût. Toutefois, la sécurité durable n'est assurée que par l'intégration des résultats dans les processus informatiques réguliers tels que la gestion des correctifs et les directives de développement.

Continuer vers l'inscription du partenaire :