Pruebas de penetración SAP: puntos ciegos en el núcleo de TI

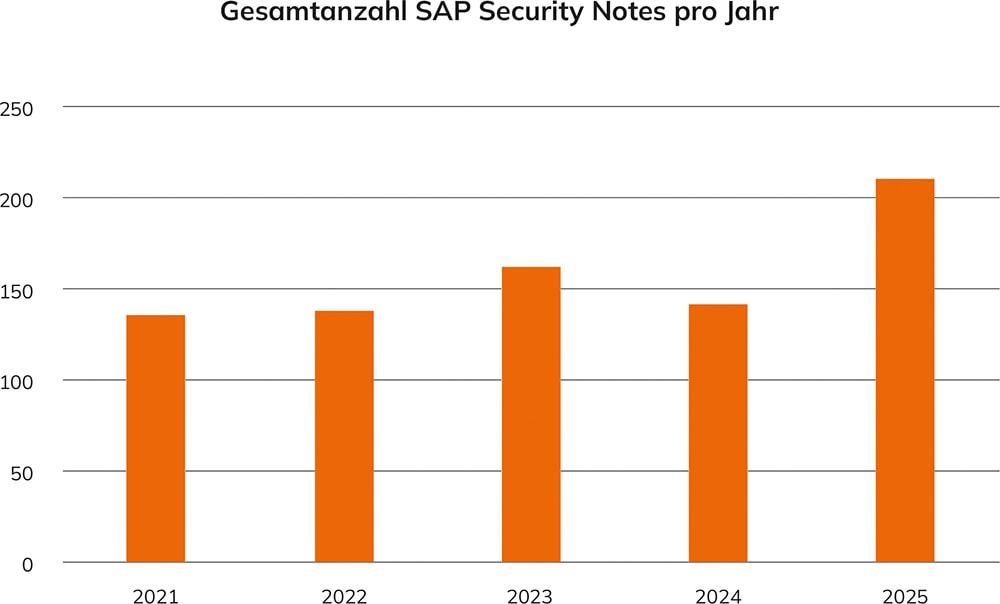

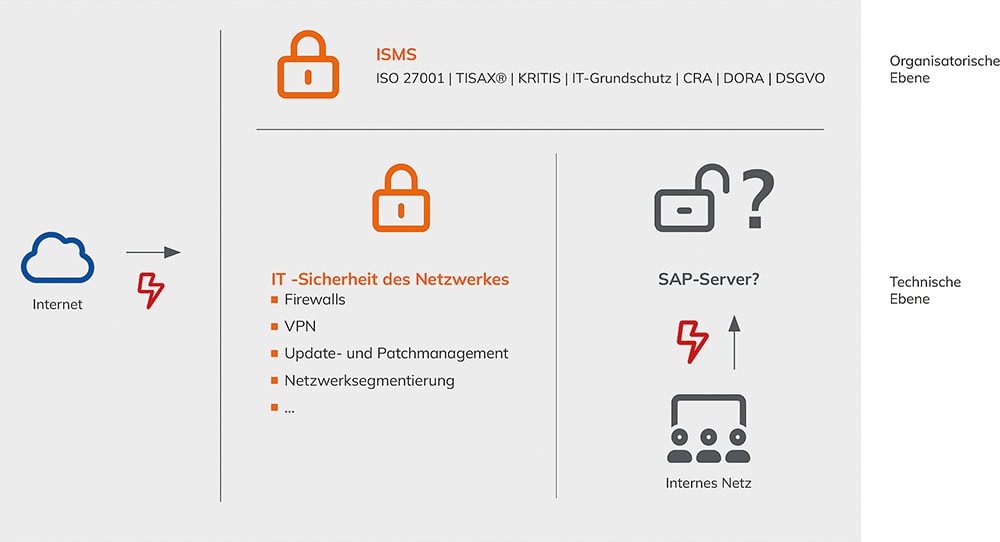

El panorama actual de las amenazas no deja lugar a dudas: los ciberataques son un peligro omnipresente para empresas de todos los tamaños. Según el informe de situación de BSI sobre la seguridad informática en Alemania 2025, la situación es tensa y ofrece a los atacantes la oportunidad de atacar sobre todo a las pequeñas y medianas empresas debido a que las superficies de ataque siguen estando demasiado poco protegidas. Esta tendencia también se refleja en el entorno SAP: un análisis de los avisos de seguridad mensuales publicados en 2025 muestra un aumento significativo de las vulnerabilidades, lo que subraya la creciente superficie de ataque de las aplicaciones SAP. En respuesta a esta tensa situación cibernética, la mayoría de las organizaciones han reforzado sus defensas: la autenticación multifactor, los sistemas de detección de puntos finales y la gestión de la seguridad de la información son ejemplos de medidas de seguridad modernas que ya forman parte del repertorio estándar. Sin embargo, en medio de estos esfuerzos, hay un peligroso punto ciego: el panorama del sistema SAP. Mientras que la red y la infraestructura informática clásica se comprueban meticulosamente, el sistema que gestiona los datos financieros y de personal, los planes de producción y la información de los clientes sigue siendo a menudo una caja negra.

Seguridad SAP descuidada

Las razones son principalmente de carácter organizativo. La seguridad de SAP cae a menudo en un vacío de responsabilidades: El equipo de seguridad informática carece de conocimientos especializados sobre la arquitectura propietaria, mientras que el equipo SAP se centra en la estabilidad más que en la simulación de ataques. Además, existe un sentido engañoso de la seguridad que considera los sistemas SAP como monolitos internos y sellados. Esta suposición ignora la realidad de los paisajes modernos conectados en red a través de servicios web y conexiones en la nube. Un pentest de red clásico no es suficiente: Los escáneres estándar sólo comprueban la máquina host, pero no entienden la compleja capa de aplicación SAP con sus protocolos propietarios como Remote Function Call (RFC) o Dynamic Information and Action Gateway (DIAG). Si también se excluyen del alcance de la prueba los sistemas técnicos, de pruebas o de desarrollo conectados, como Solution Manager, Focused Run, Governance, Risk and Compliance, etc., queda sin tener en cuenta un vector de ataque decisivo.

Vectores de ataque típicos

Los ataques a sistemas SAP pueden clasificarse en cifrado de servidores con el objetivo de extorsionar para obtener un rescate, por un lado, y ataques internos, por otro. Ambos métodos son especialmente peligrosos por su rapidez: un informe de Onapsis y SAP muestra que los ataques a aplicaciones SAP críticas van en aumento y suelen producirse en las 72 horas siguientes a la publicación de un parche de seguridad. Los atacantes aprovechan repetidamente las vulnerabilidades típicas. Los sistemas SAP sin parches son un vector de ataque especialmente común. Aunque SAP publica información relevante para la seguridad el segundo martes de cada mes como parte de su Día del Parche, muchas empresas no aplican las actualizaciones con prontitud. Esto deja los sistemas abiertos a exploits conocidos durante semanas o meses. Las interfaces RFC insuficientemente protegidas también son críticas. Si primero se compromete un sistema de desarrollo o de pruebas menos protegido, los atacantes pueden acceder lateralmente a los sistemas productivos a través de estas conexiones y ejecutar funciones allí.

A esto se añaden conceptos de autorización inadecuados: Siguen existiendo usuarios estándar como SAP* o DDIC con contraseñas débiles o inalteradas y usuarios de diálogo o del sistema con privilegios excesivos. Estas cuentas se utilizan de forma selectiva para ampliar gradualmente los derechos hasta el control total del sistema. El código personalizado inseguro también es una puerta de entrada, por ejemplo debido a la falta de comprobaciones de autorización o a la vulnerabilidad a las inyecciones de código. Las contraseñas también siguen siendo un problema persistente, ya que los largos periodos de validez, los procedimientos hash débiles y la reutilización facilitan el control de las cuentas de usuario.

Una prueba de penetración convencional no basta para abordar los riesgos de forma proactiva. El mapa de operaciones seguras de SAP proporciona un modelo claro para comprender los distintos niveles de seguridad.

Pruebas de penetración SAP

Los pentests tradicionales suelen cubrir únicamente el nivel más bajo de la infraestructura informática. Sin embargo, las vulnerabilidades y los puntos de ataque cruciales suelen encontrarse en los niveles superiores específicos de sistemas y aplicaciones, que a menudo representan una caja negra para los intrusos. Por lo tanto, una prueba de penetración de SAP comienza donde terminan las pruebas tradicionales y analiza los servicios y protocolos específicos de SAP, como el gateway, el servidor de mensajes o el marco de comunicación de Internet, así como la seguridad de la comunicación DIAG y RFC. Además, se comprueba la seguridad de las aplicaciones examinando las transacciones estándar, las aplicaciones Fiori y los servicios web para detectar posibilidades de manipulación y accesos no autorizados. Otro punto central es el concepto de autorización, que se analiza sistemáticamente en busca de autorizaciones críticas y posibles vías para ampliar los derechos. También se examina el código Abap personalizado, tanto manualmente como mediante herramientas especializadas, para detectar vulnerabilidades como la inyección de código o la falta de comprobaciones de autoridad. Además, se comprueba que la configuración del sistema, en particular los parámetros de perfil relevantes para la seguridad, cumple las mejores prácticas de SAP y las recomendaciones del DSAG. Otra ventaja reside en el profundo conocimiento del mundo SAP que tienen los probadores. Saben dónde están las configuraciones ocultas, cómo pueden manipularse los procesos empresariales y qué ajustes por defecto suponen un riesgo. Este enfoque técnico permite descubrir vulnerabilidades que permanecen invisibles para los escáneres y expertos en seguridad en general. Los requisitos normativos, como las especificaciones Nis2 o Kritis, exigen un enfoque verificable y holístico de la seguridad, que las pruebas de penetración aisladas por sí solas no cumplen.

Una estrategia holística de seguridad de SAP va más allá e incluye el desarrollo de software seguro como parte de un ciclo de vida de desarrollo de software seguro. La seguridad de la cadena de suministro también es cada vez más importante, especialmente en sectores críticos en los que la dependencia de socios externos entraña riesgos considerables. Este enfoque se complementa con la supervisión continua, que utiliza un sistema SIEM central para registrar y analizar los eventos relevantes para la seguridad en todos los sistemas. Por último, el creciente uso de soluciones en la nube requiere una consideración especial, ya que sus requisitos de seguridad y escenarios de amenazas difieren en muchos aspectos de los sistemas clásicos en las instalaciones. (Fuente: Abat)

Asegure el sistema SAP en cuatro pasos

Empezar a proteger de forma proactiva el entorno SAP es posible con un enfoque estratégico en cuatro pasos claros.

Establecer alcance: Identificación de los sistemas más críticos, normalmente los sistemas ERP productivos o S/4 Hana, así como los alimentadores técnicos, como un gestor de soluciones productivas.

Elegir al socio adecuadoLos pentests SAP requieren conocimientos especializados. Por lo tanto, se requiere una experiencia en SAP que va más allá del pentesting de red general.

Evaluación de los resultados en función del riesgo: Un informe significativo debe presentar y jerarquizar detalladamente las conclusiones técnicas. Esto permite centrarse en los puntos débiles que suponen un mayor riesgo para las operaciones.

Aplicar las medidas de forma sostenible: Un pentest es una instantánea que proporciona rápidamente más seguridad con menos esfuerzo. Sin embargo, la seguridad sostenible solo puede lograrse integrando los resultados en los procesos informáticos habituales, como la gestión de parches y las directrices de desarrollo.

Continúe con la entrada del socio: