La sécurité SAP au banc d'essai

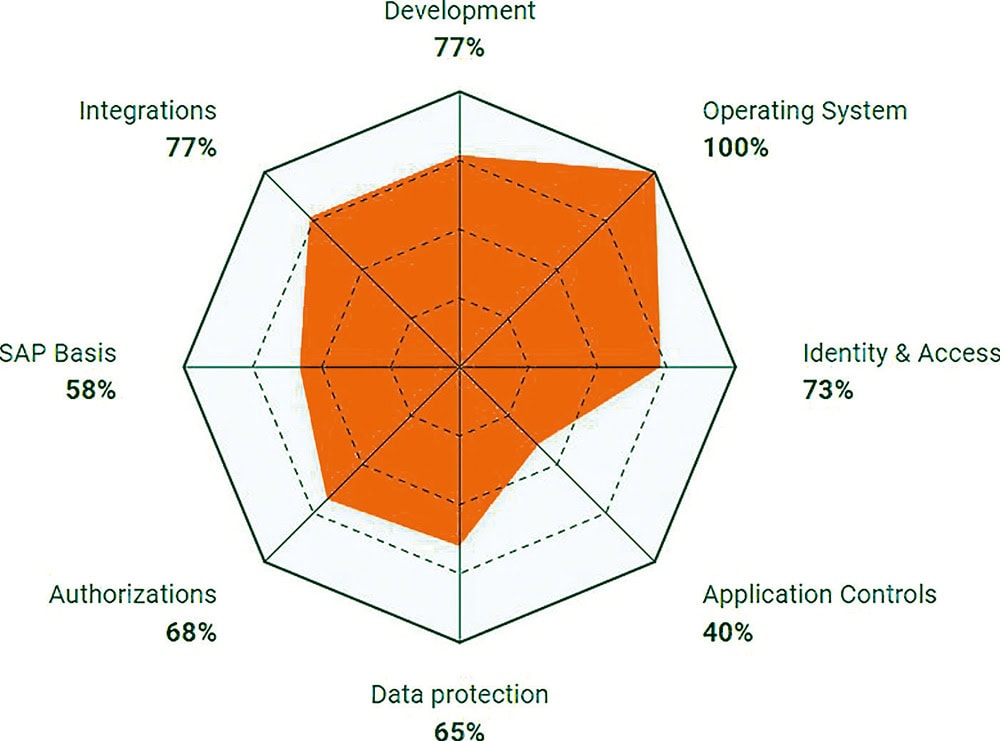

Quel est le niveau de sécurité des systèmes SAP dans le monde ? L'indice de résilience de la cybersécurité pour SAP fournit une réponse basée sur les données : il indique le pourcentage moyen de contrôles conformes par domaine de responsabilité sur des milliers de systèmes SAP dans la base de clients de SecurityBridge. L'entreprise de sécurité informatique sécurise aujourd'hui 8000 systèmes SAP dans le monde entier ; l'indice reflète donc une image à peu près représentative de la situation de sécurité dans tous les systèmes SAP du monde.

La plupart des domaines de responsabilité se situent entre 58 et 77 pour cent. Cela indique un programme de sécurité globalement solide dans les domaines directement liés aux contrôles et à la configuration des applications. On constate en revanche des variations considérables dans les domaines de la gouvernance et de l'intégration. SecurityBridge trouve un indice de 100 pour cent dans le domaine des „systèmes d'exploitation“ - au niveau de l'hôte, le durcissement du système et les contrôles sont donc mûrs, appliqués de manière conséquente et intensivement contrôlés. 77 % dans le domaine „Développement (vulnérabilité du code)“ indiquent des pratiques établies pour un développement sûr. Cela réduit la surface d'attaque par des modifications d'abap et de référentiels définies par l'utilisateur et constitue un indicateur positif de réduction des risques à long terme.

De même, 77% dans le domaine de l„“intégration„ documentent une sécurisation considérable des interfaces (RFC, HTTP, TCP/IP), ce qui réduit le risque de mouvements latéraux via des canaux intersystèmes. L“„identité“ et l'"accès", avec 73%, reflètent une situation IAM solide, avec des processus fiables pour les nouvelles embauches, les mutations et les départs, ainsi que des contrôles d'authentification. Les équipes gèrent activement leurs comptes et réduisent les comptes orphelins ou à accès privilégié.

Autorisations mal gérées

En bas de l'échelle, on trouve les „autorisations“ (68 %) et la „protection des données“ (65 %) - des domaines à risque qui devraient être hautement prioritaires, car les autorisations mal gérées et la divulgation de données sensibles sont des vecteurs d'attaque fréquents pour les violations de sécurité. Les lacunes dans le contrôle des autorisations sont étroitement liées aux voies d'attaque des pirates, qui passent de simples utilisateurs à des autorisations plus élevées. Le score de protection des données reflète directement le risque par rapport au RGPD et à d'autres réglementations, ainsi que le risque potentiel d'exfiltration des données. Il signale un risque persistant lorsque

les contrôles d'accès et la surveillance pour les données sensibles ne sont pas appliqués de manière cohérente.

Point faible SAP-Basis

Le domaine „SAP Basis“, qui est la couche de gouvernance et de configuration à la base de tous les autres contrôles, présente le taux le plus bas, soit 58 %. Les vulnérabilités dans ce domaine peuvent compromettre la journalisation, la préparation à l'audit et l'assurance générale du système, créant ainsi une brèche dans la visibilité des configurations erronées sur l'ensemble de la pile. Le score indique des erreurs de configuration fréquentes ou des cycles de résolution lents qui peuvent nuire à la réactivité en cas d'incident et aux capacités d'investigation. En fonction des résultats, l'accent devrait être mis immédiatement sur les autorisations, la protection des données et la base SAP. Les profils d'autorisation à risque ou inutilisés devraient être examinés ou nettoyés et des modèles de moindre privilège devraient être mis en œuvre.

SecurityBridge recommande également des mesures correctives basées sur des politiques et une surveillance continue des extensions de droits inhabituelles.

En ce qui concerne la protection des données, les entreprises devraient appliquer des contrôles d'accès aux données plus stricts, passer au cryptage pour le stockage et la transmission et mettre en œuvre (et surveiller) des mesures robustes de prévention des pertes de données afin de réduire le risque d'exfiltration des données. La base SAP a tout intérêt à renforcer les mesures de durcissement, à corriger les configurations erronées et à s'assurer que les journaux d'audit sont activés et conservés. (Source : SecurityBridge)