Zero Trust in der SAP-Welt

Die Cyberangriffe in Deutschland nehmen im Zuge der fortschreitenden digitalen Vernetzung immer weiter zu. Während große Unternehmen gut geschützt sind, bieten kleine und mittlere Betriebe oft leichte Einfallstore für Phishing, Social Engineering, Schadcodes, Malware, Ransomware und DDoS-Attacken.

Laut Polizeilicher Kriminalstatistik wurden im vergangenen Jahr mehr als 131.000 Fälle vermeldet. Begünstigt wird der anhaltende Trend durch den Einsatz von künstlicher Intelligenz. Die Technologie senkt die Einstiegshürden für Angreifer und erhöht Umfang, Geschwindigkeit und Schlagkraft von Angriffen.

Schwachstelle Cloud

Eine mögliche Schwachstelle in Unternehmen sind Cloud-Lösungen. Sie galten lange als vertrauenswürdig, bieten bei falscher Sicherheitsarchitektur wie unsicheren Netzen, schwachen Passwörtern, unverschlüsselten Daten und lockeren Freigaberechten jedoch zahlreiche Missbrauchsmöglichkeiten. Ein weiteres Risiko stellt der Mensch selbst dar.

Viele Mitarbeitende sind wenig sensibilisiert, unsicher oder unachtsam im Umgang mit täuschend echt aussehenden Phishing-Mails oder realistisch wirkenden Medieninhalten („Deepfakes“). Oft lautet die Frage nicht, ob ein Unternehmen angegriffen wird, sondern wann – und dann sollte es möglichst resilient aufgestellt sein. Bei der aktuellen Bedrohungslage stoßen klassische Ansätze häufig an ihre Grenzen. Der Trend hin zu Remote Work führt außerdem dazu, dass der traditionelle Perimeterschutz durch Firewalls und VPN nicht mehr ausreicht. Unternehmen sind daher gefordert, ihre IT-Sicherheit strategisch neu an die Anforderungen auszurichten.

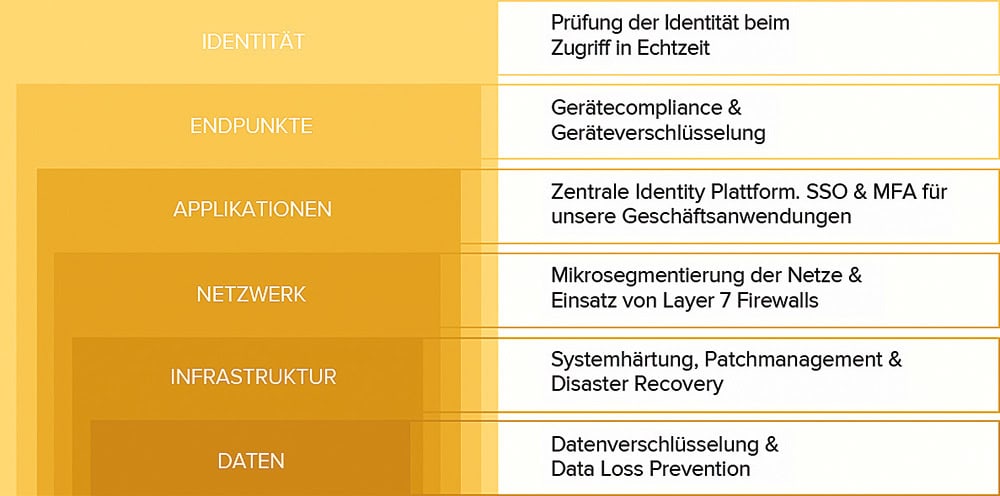

Dabei empfiehlt es sich, das Thema ganzheitlich zu betrachten, sprich die Faktoren Mensch, Prozesse, Applikationen und Daten einzubeziehen. Das Fundament bilden Sicherheitskonzepte wie „Zero Trust“, ein Schutz auf allen Ebenen – von den Daten bis zur Identität. Das Modell basiert auf dem Prinzip der minimalen Rechte aller Entitäten in der Gesamtinfrastruktur. Das bedeutet: Niemandem wird „blind“ vertraut, sondern jeder Zugriff – ob aus dem internen Netzwerk oder von außen – in Echtzeit überprüft.

Kleines Netzwerk

Wichtige Elemente in einer solchen Umgebung sind eine stabile Infrastruktur, vertrauenswürdige Geräte und verschlüsselte sensible Daten, Datenbanken und Datenübertragungen. Die Systeme sollten regelmäßig bewertet, aktualisiert („Patch“), gesichert („Backup“) und die Wiederherstellung („Recovery“) getestet werden, um Fehler zu beheben, Sicherheitslücken zu schließen und Leistung und Funktion zu verbessern. Beim Netzwerk empfiehlt es sich, dieses möglichst klein zu halten, kritische Systeme zu trennen und moderne Firewalls (Layer 7) zu nutzen, um den Traffic zu überwachen und kontrollieren.

Die Applikationen sollten an einem zentralen Identity Provider hängen, der die Benutzerbasis für die Anwendungen bereitstellt. Nur so lässt sich das Konzept „One Identity“ umsetzen. Ziel ist, sich an jeder Applikation mit einer zentralen Identität anmelden zu können. Damit lassen sich technische Verfahren umsetzen, die die Anmeldung zum einen durch Single-Sign-On (SSO) vereinfachen, zum anderen durch Multi-Faktor-Authentifizierung (MFA) absichern.

Administratoren erhalten Zugriff „just in time“ für eine beschränkte Zeit und einen begrenzten Bereich. So wird sichergestellt, dass das richtige Gerät mit der richtigen Identität im richtigen Kontext auf eine Applikation zugreift. Im Ergebnis wird die IT nicht nur sicherer, sondern auch der Aufwand im Support und Betrieb massiv reduziert sowie die Verwaltung erleichtert.

Identity Authentication Services

Wie lässt sich Zero Trust in der SAP-Welt technisch und organisatorisch konkret umsetzen? In vielen Unternehmen sind historisch und heterogen gewachsene Landschaften aus SAP-Systemen und Non-SAP-Systemen oder Applikationen wie Microsoft Office 365, Microsoft SharePoint und Microsoft Teams der Standard.

Oft greifen diese Anwendungen auf unterschiedliche Benutzerdatenbanken und Anmeldemechanismen zu. Dies führt zu verschiedenen Anmeldemasken, unterschiedlichen Passwortrichtlinien, verteilten Rollenkonzepten und Silos im Benutzermanagement.

Zentrale Authentifizierung

Um eine sicherere Umgebung zu schaffen, sollte an diesen Stellen unbedingt aufgeräumt werden. Dies wirkt sich auch auf eine höhere Usability der Business-Anwendungen für jeden Benutzer, eine größere Compliance durch eine zentrale Authentifizierung und durchgängige Prozesse aus. Ein wesentlicher Umsetzungsschritt von Zero Trust ist die Wahl der passenden Sicherheitsarchitektur mit einem integrierten Launchpad. Es fungiert als zentraler, übergreifender Einstiegspunkt für die Business-Anwendungen, unabhängig von einzelnen Systemen und Lösungen.

Ein Low-Code-Tool, das digitale Arbeitsumgebungen nach diesen Anforderungen erstellen kann, ist der auf der SAP Business Technology Platform bereitgestellte SAP Build Work Zone Service.

Er bietet einen sicheren, zentralen sowie personalisierten und rollenbasierten Zugriff auf SAP- und externe Anwendungen, Prozesse und Daten. Inhalte und Funktionen sind auf die Anwenderrollen zugeschnitten, sprich Benutzer sehen nur das, was sie sehen dürfen.

Dies ermöglicht einen neuen Umgang mit der bestehenden Landschaft. Dazu gehören auch automatisierte Workflows und integrierte Kommunikationswerkzeuge.

SAP Work Zone Service

Über den SAP Work Zone Service können Inhalte aus unterschiedlichen, angebundenen Systemen nahtlos integriert werden. Das funktioniert sowohl für Cloud-Lösungen wie SAP SuccessFactors oder SAP Analytics Cloud als auch per Cloud Connector für On-premises-Lösungen wie SAP S/4 Hana, SAP BW, SAP HCM und SAP NetWeaver Portal. Oberflächen und Berechtigungskonzepte bereits etablierter Rollen können dabei per Content Federation einfach wiederverwendet werden. Die einmalige und einheitliche Authentifizierung inklusive Single-Sign-On, des Austausches von Anmeldezertifikaten und Ähnlichem wird anschließend über den SAP Identity Authentication Service gesteuert.

Zero Trust: Schutz auf allen Ebenen – von den Daten bis zur Identität.

Eine Identität für alle Systeme

Wer die Identitäts- und Zugriffsverwaltung nicht auf der SAP BTP, sondern zentral beispielsweise mit Microsoft Azure steuern möchte, kann Microsoft Entra ID als Corporate Identity Provider im SAP Identity Authentication Services anbinden. Damit lässt sich der bestehende Nutzerstamm wiederverwenden, sofern die Endgeräte ebenfalls an Microsoft Entra ID angebunden sind, wird im Hintergrund zudem automatisch erkannt, ob das verwendete Gerät vertrauenswürdig ist oder nicht.

Der Vorteil des Ganzen ist, dass Benutzer nur noch über eine übergreifende Identität zur Benutzeranmeldung verfügen, mit der sie sich in allen angebundenen Systemen anmelden können. Richtlinien für Passwörter, aber auch damit verbundene Prozesse wie zum Beispiel das Zurücksetzen werden dadurch stark vereinfacht.

SAP Identity Provisioning Services

Um die Identitäts- und Zugriffsverwaltung benutzerfreundlicher zu gestalten, können mithilfe der SAP Identity Provisioning Services Benutzerinformationen und Berechtigungen aus einem zentralen System gelesen und in angebundene Systeme automatisch verteilt werden. Die Identitäten und Berechtigungen werden dabei in der Benutzerverwaltung passend zur zentralen Wahrheit angelegt. Dadurch wird der Aufwand im On- und Offboarding reduziert, gleichzeitig sinkt die Fehleranfälligkeit durch eine manuelle Pflege in den verschiedenen Systemen. Zero Trust ist mehr als ein Sicherheitskonzept oder ein einzelnes Tool – es ist die Zukunft einer modernen, ganzheitlichen IT-Sicherheit.

Im Hinblick auf die schnelllebige Cloud- und KI-Welt muss es fortlaufend aktualisiert werden, dabei sind drei Schritte wesentlich: eine Bestandsaufnahme mit Analyse und Konzeptionierung, die Wahl der Architektur und die Wahl der Services und Lizenzierungen. Als Orientierung dienen die Empfehlungen aus den SAP-Referenzarchitekturen zur Lizenzierung und Dokumentation.

SAP Architecture Center

Als Einstieg eignet sich zudem das SAP Architecture Center, in dem man zu unterschiedlichsten Technologien und Services passende Referenzarchitekturen findet. Ein Dreh- und Angelpunkt in modernen (hybriden) SAP-Landschaften sind die Cloud Identity Services, um eine sichere Authentifizierung über die verschiedenen Systeme hinweg zu gewährleisten.