Hameçonnage, DDoS et ransomware

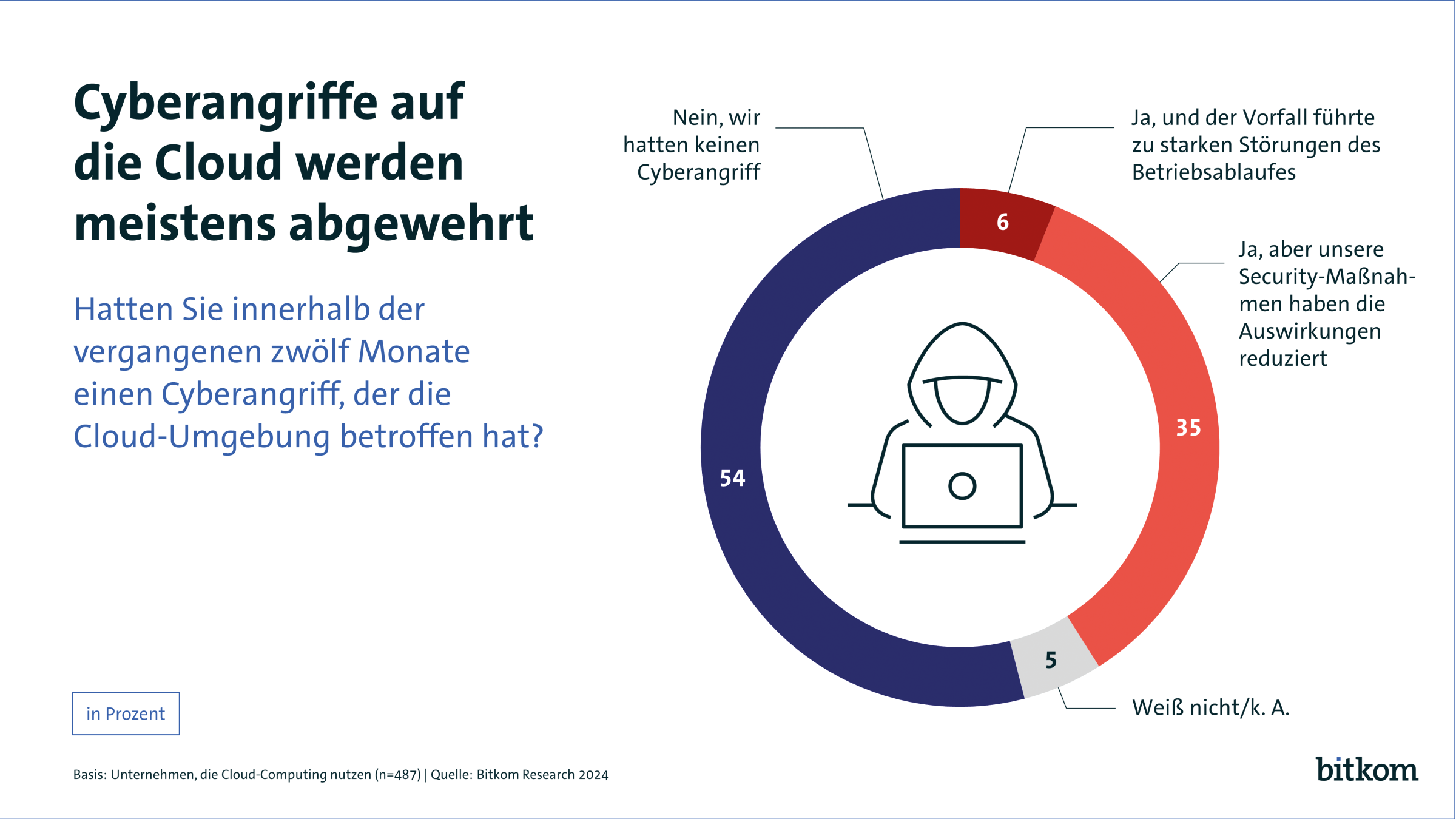

Les services en nuage offrent une protection contre bon nombre de ces cyber-attaques. Parmi les 81 % d'entreprises qui utilisent actuellement le cloud computing, plus de la moitié indiquent qu'elles n'ont pas subi de cyber-attaques au cours des douze derniers mois. Pour 35% d'entre elles, il y a eu des attaques, mais les mesures de sécurité ont été efficaces et ont permis de réduire l'impact. Seuls six pour cent ont vu leur fonctionnement fortement perturbé par les attaques. Ce sont les résultats d'une enquête représentative menée auprès de 603 entreprises de plus de 20 employés de tous les secteurs économiques en Allemagne, à la demande de l'association numérique Bitkom.

Numérisation et sécurité

Le risque pour les entreprises d'être victimes d'une cyberattaque reste néanmoins élevé : 82% des responsables informatiques et de la sécurité de 150 entreprises allemandes interrogés par Lünendonk observent une augmentation des risques de cybersécurité depuis début 2023.

Selon 40 % des personnes interrogées, c'est surtout la numérisation qui entraîne une nouvelle qualité de menaces : Comme les logiciels pénètrent désormais pratiquement tous les domaines de l'entreprise et que de plus en plus de processus commerciaux sont transférés dans le cloud, le nombre de possibilités d'attaque pour les pirates informatiques augmente. Tels sont les résultats de la nouvelle étude Lünendonk 2024, "De la cybersécurité à la cyberrésilience - Une situation plus complexe en matière de menaces exige de nouvelles approches". L'étude a été réalisée en collaboration technique avec KPMG et peut être téléchargée gratuitement sur www.luenendonk.de.

Mais la situation géopolitique contribue également à l'augmentation des menaces. Les entreprises voient des portes d'entrée dans le manque de sécurité des e-mails et les attaques de phishing qui en découlent ou dans une gestion inefficace des vulnérabilités. Malgré l'augmentation du risque de sécurité informatique, 33 % des entreprises interrogées n'ont pas une vue complète de leur statut concret en matière de cybersécurité.

La complexité des mesures de cyberdéfense ne cesse de croître, car les cybermenaces proviennent de plus en plus tant de l'intérieur que de l'extérieur. 71 % des entreprises estiment qu'elles courent un risque accru d'être victimes d'un ransomware et/ou d'une attaque par hameçonnage. Ce risque est encore renforcé par les développements technologiques autour de l'intelligence artificielle (IA), grâce auxquels la qualité des attaques de phishing va énormément s'améliorer.

Selon l'étude, le danger des délits d'initiés, c'est-à-dire la divulgation intentionnelle de données ou de propriété intellectuelle par des collaborateurs, a également énormément augmenté : Alors qu'au début de l'année 2023, 37 % des entreprises percevaient encore une menace élevée à ce sujet, cette valeur passe à 65 % en 2024. "En raison de l'interconnexion croissante et de la multiplication des logiciels utilisés, la surface d'attaque des cyberattaques ne cesse de s'étendre et leur défense devient de plus en plus complexe. Parallèlement, les pirates informatiques agissent de manière de plus en plus professionnelle, notamment grâce au soutien de l'IA", résume Mario Zillmann, partenaire chez Lünendonk et Hossenfelder et auteur de l'étude, en évoquant les évolutions.

Mais l'utilisation accrue des technologies de l'informatique en nuage entraîne également une aggravation des menaces : 58 % des personnes interrogées considèrent que l'utilisation de l'informatique en nuage présente un risque accru en matière de cybersécurité. Les entreprises interrogées identifient ici surtout des champs d'action dans les domaines du cryptage et de la protection des données ainsi que de la gestion des identités et des accès. En revanche, 42 % des participants à l'étude estiment que l'utilisation de services en nuage a permis d'améliorer le niveau de sécurité.

Pour faire face aux menaces, les entreprises continuent d'investir dans leur cybersécurité. 45 % des entreprises interrogées prévoient d'augmenter leurs dépenses en cybersécurité de 5 à 10 % en 2024. Étant donné qu'une grande partie des personnes interrogées considère la numérisation croissante comme la principale raison de l'augmentation des menaces, 77 % investissent davantage dans la gestion des vulnérabilités, ce qui permet de détecter à temps les failles dans les produits logiciels et d'y remédier rapidement.

Vulnérabilité et réglementation

"L'allocation budgétaire met ainsi en évidence la priorité élevée de la cybersécurité à une époque où, dans de très nombreuses entreprises, les budgets informatiques ont tendance à diminuer plutôt qu'à augmenter en raison de la situation conjoncturelle. L'un des principaux moteurs est la mise en œuvre de réglementations telles que DORA ou NIS-2, qui entraîne une augmentation des investissements dans la sécurisation des infrastructures et des réseaux informatiques", explique Zillmann. Ainsi, 52 % des entreprises interrogées indiquent que le Cyber Resilience Act et la NIS-2 entraîneront des dépenses supplémentaires en matière de cybersécurité. "Les fournisseurs de cloud emploient des experts hautement spécialisés pour protéger leurs services et les maintenir toujours à la pointe du développement technologique. De nombreux services informatiques, notamment dans les petites et moyennes entreprises, ne sont pas en mesure de le faire", explique Lukas Klingholz, expert en cloud chez Bitkom. "Le cloud offre à chaque entreprise la possibilité de porter sa sécurité informatique au plus haut niveau".